・Raspberry Pi OS でターミナルを起動しなくてもSSH 接続を有効にする手順。

・ターミナルからもSSH を有効化 / 無効化する手順。

・暗号鍵 でログインを設定する。

Raspberry Pi OS でSSH 接続を有効にする。

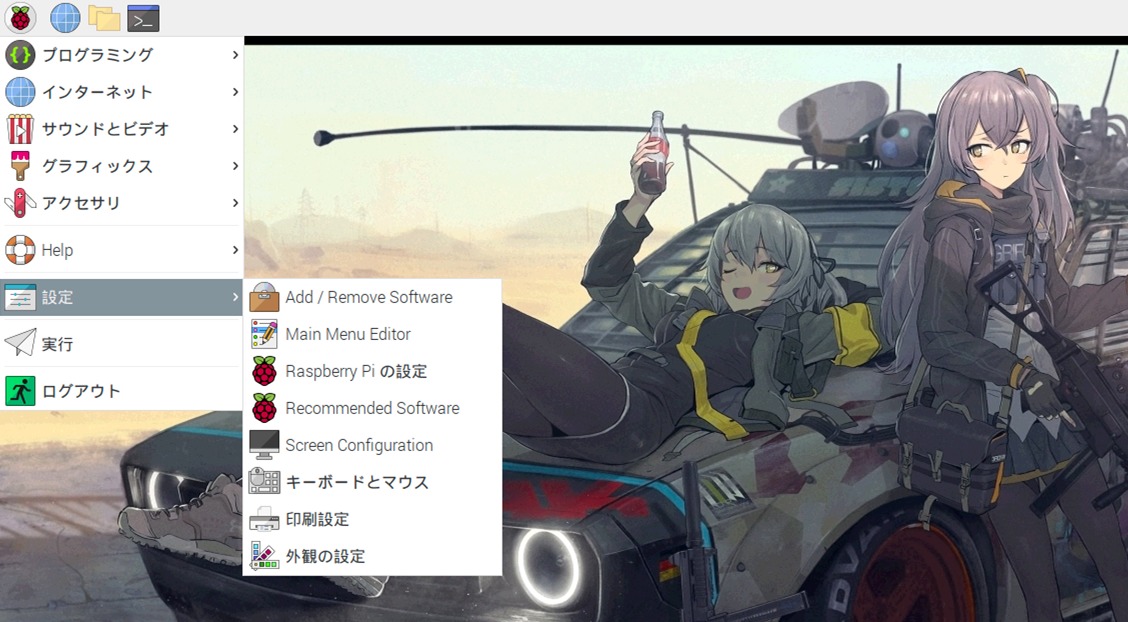

GUI で設定する。

「Raspberry Pi」でSSH 接続を有効にする。

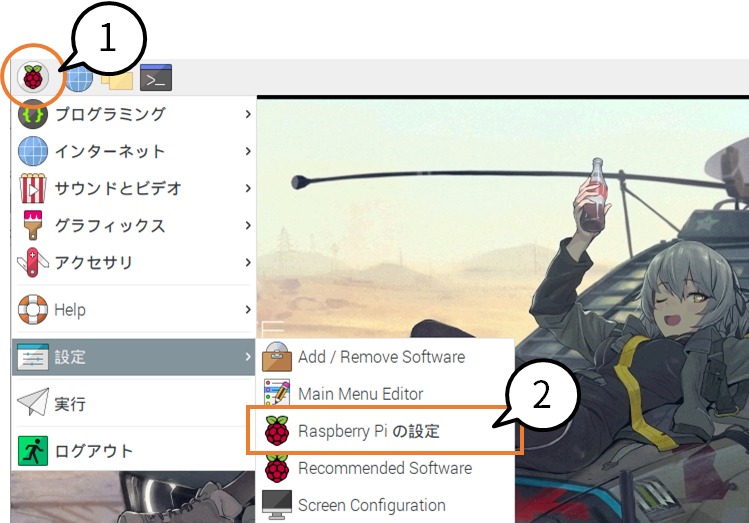

- 画面左上の「 Raspberry Pi のマーク」をクリックして、

- メニューの「設定」から「Raspberry Pi の設定」をクリック。

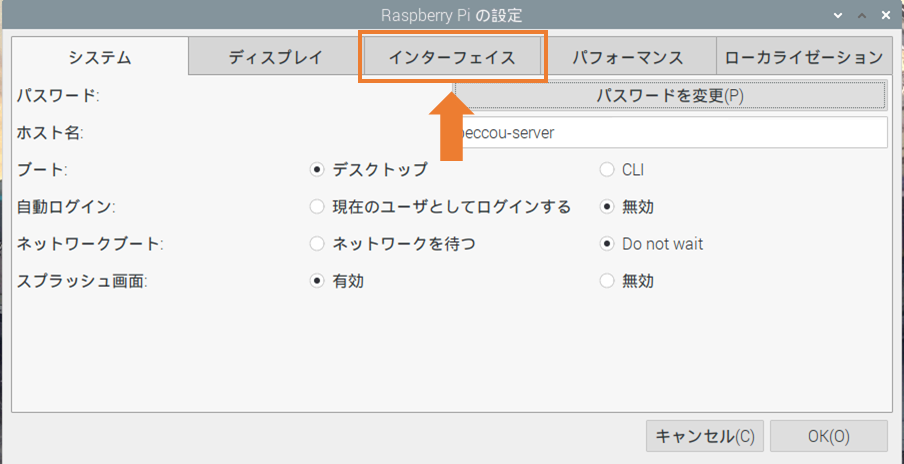

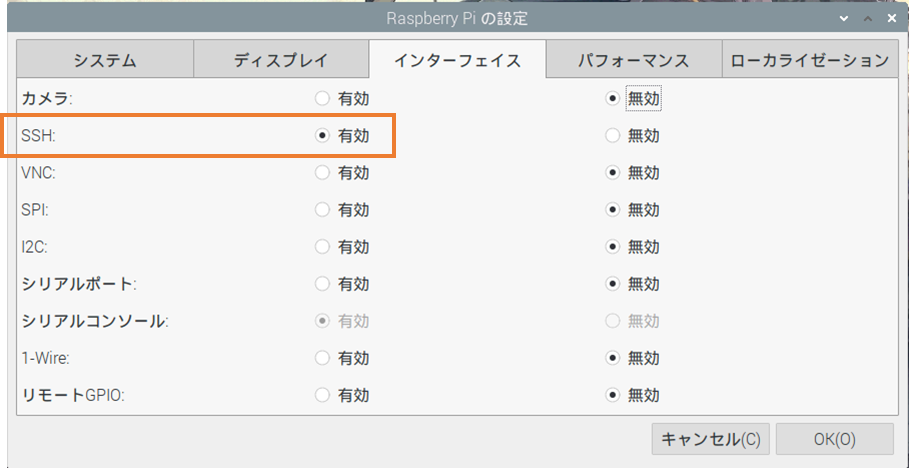

Raspberry Pi の設定 画面にて、インターフェース タブを選択します。

SSH の項目で、「有効」にチェックを切り替えます。

これでSSH 接続が有効になります。

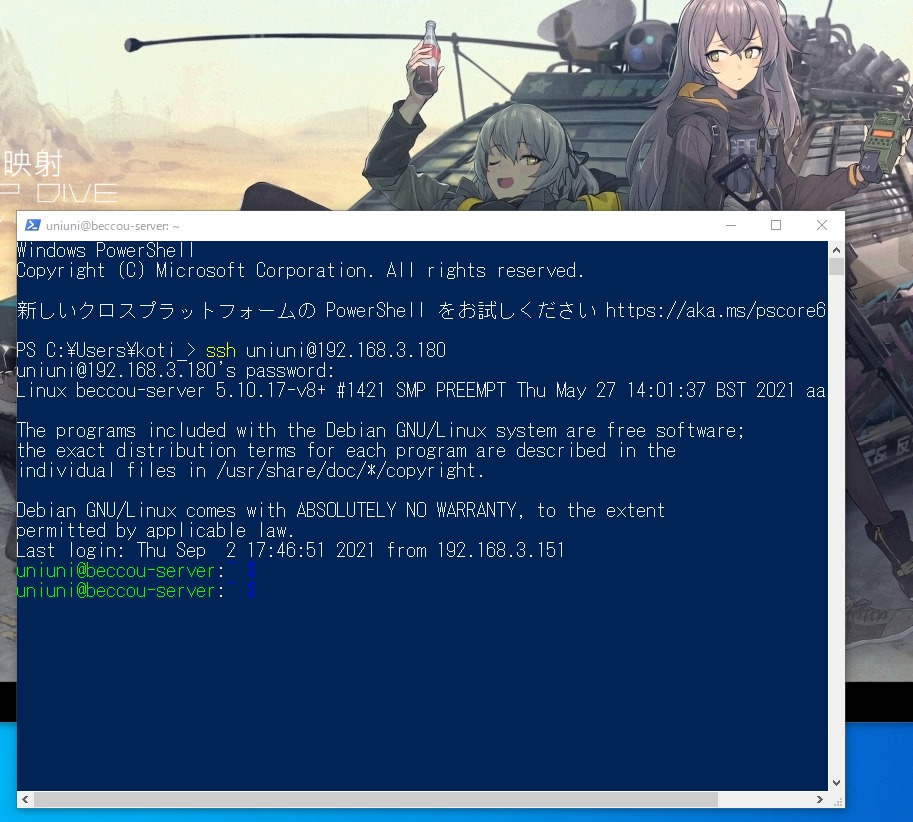

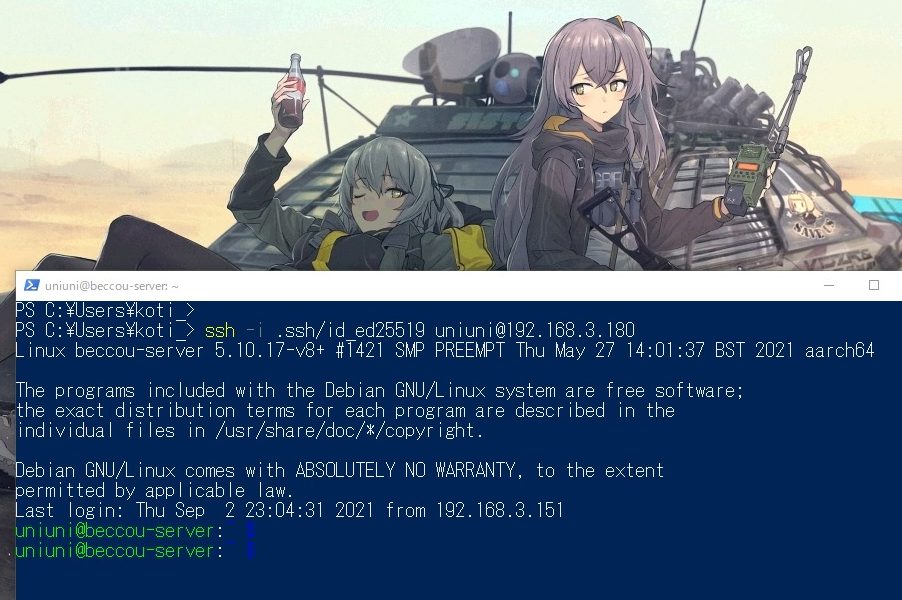

Windows のPower Shell からRaspberry Pi へSSH 接続テスト。

ssh <ユーザー名>@<サーバーホスト名>

例:

ssh uniuni@192.168.3.180

接続できました。(Windows 10 → Raspberry Pi OS)

Raspberry Pi の SSH 接続が有効になっていることも確認できました。

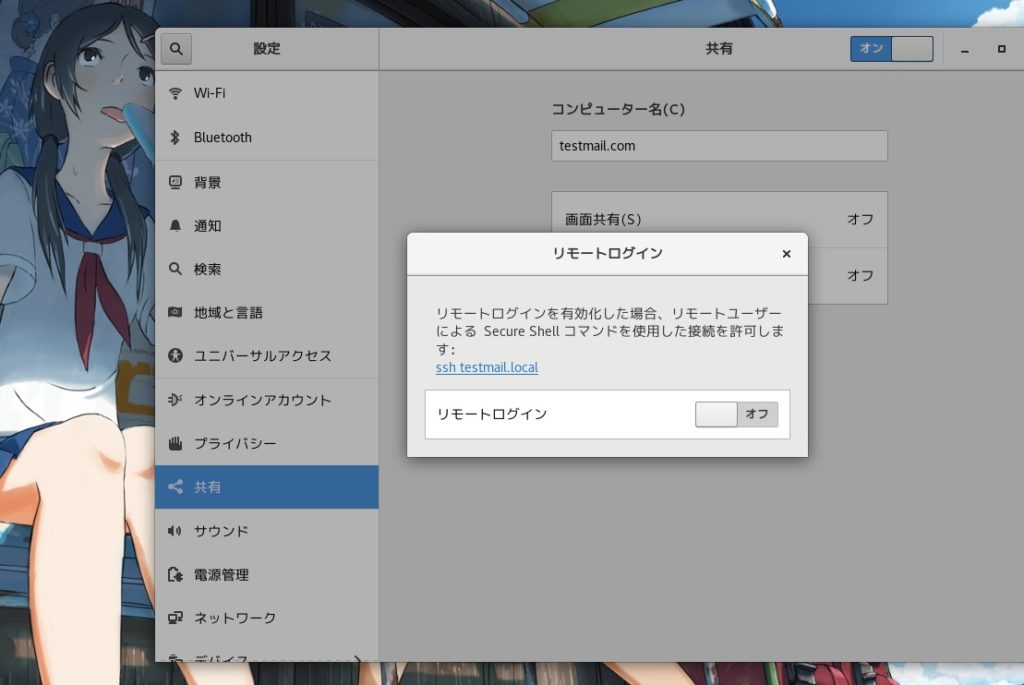

ちなみに、同じLinux 系の「CentOS 7」にも、GUI からSSH を設定する項目がありました。

その他のディストリビュート でも大体あるのかもしれません。

アプリケーション >システムツール >設定 >共有 >リモート接続

リモートログインを「オン」にすると、SSH 接続ができるようになりました。

ターミナルを使って有効化する場合。

GUI でSSHのスイッチを「オン」にすると、sshd.service が起動状態に、「オフ」だと停止状態になるようです。

逆に、systemctl でサービスを停止、起動すると、UI のスイッチの方も連動していました。

systemd で切り替えてもOK ですね。

■ SSH 有効化

systemctl start sshd

■ SSH 無効化

systemctl stop sshd

暗号鍵 でログインを設定する。

SSH 有効化したなら、暗号鍵を使ったログインも設定してよりセキュアにしたい。

鍵を作成する。

※クライアント側で作業します。

鍵生成のコマンドを実行します。

[] はオプションです。つまり、ssh-keygen だけでも鍵は生成されます。

【 ssh-keygen [-q] [-b bits] [-t dsa | ecdsa | ed25519 | rsa] [-N new_passphrase] [-C comment] [-f output_keyfile] 】

例:

ssh-keygen基本的にオプションなしで「ssh-keygen」だけ実行しても鍵は生成されますので、

自身に必要なセキュリティーレベルを鑑みて、お好みで設定してください。

コマンドの内容については下記にまとめました。

■ 暗号鍵( 秘密鍵 と 公開鍵 )を生成する。ssh-keygen コマンドのオプションについて。

サーバーに鍵を登録する。

クライアント側が「Linux」で、サーバーも「Linux」の場合。

ssh-copy-id コマンドを使用して登録します。

ssh-copy-id <ユーザー名>@<サーバのーのホスト名>

※デフォルトで.ssh 下の「*.pub」ファイルを送信するようです。

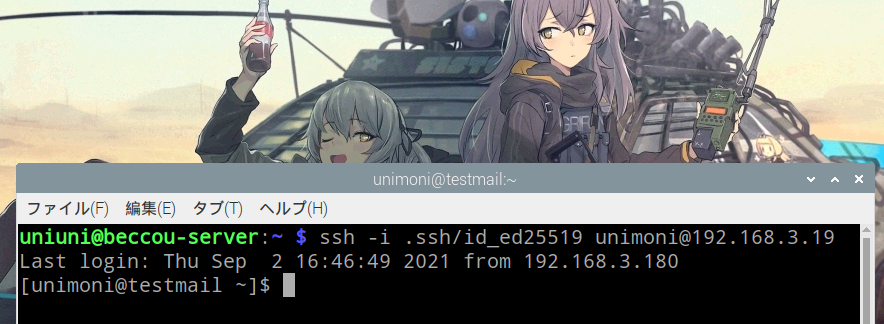

例:Raspberry Pi OS →CentOS 7

ssh-copy-id unimoni@192.168.3.19接続テスト

秘密鍵を「-i」オプションで指定してログインを実行します。

パスワードを聞かれずにログイン出来ればOK です。

(鍵認証でパスワードを設定していない場合です。※鍵生成時にパスワードを入力していない。)

「unimoni@192.168.3.19’s password:」のフレーズがない。

クライアント側が「Windows 」で、サーバーが「Linux」の場合。

「ssh-copy-id」が使えないので、下記のようなコマンドで実行します。

cat <公開鍵> | ssh <ユーザー名>@<サーバーホスト名> “mkdir -p ~/.ssh && chmod 700 ~/.ssh && cat >> ~/.ssh/authorized_keys && chmod 600 ~/.ssh/authorized_keys”

フォルダの作成、ファイルの作成、アクセス権の設定、公開鍵の内容の書き込みまで、

一回のセッションで行っています。

例:Windows 10 → Raspberry Pi OS

cat .ssh/id_ed25519.pub | ssh unimoni@192.168.3.19 "mkdir -p ~/.ssh && chmod 700 ~/.ssh && cat >> ~/.ssh/authorized_keys && chmod 600 ~/.ssh/authorized_keys"接続テスト

「uniuni@192.168.3.180’s password:」のフレーズがない。

→暗号鍵で認証されている。

以上です。

ピンバック: Windows で SSH 接続する時のまとめ。Windows 10、Windows Server 2016、2019 - .zapping

ピンバック: Raspberry Pi OS 【64bit 版】をダウンロードしたい。 - .zapping